|

Los investigadores de seguridad advierten que los atacantes podrían secuestrar las cuentas de Office 365 para cifrar a cambio de un rescate los archivos almacenados en los servicios de SharePoint y OneDrive que las empresas utilizan para la colaboración, la gestión de documentos y el almacenamiento en la nube. |

Los investigadores de seguridad advierten que los atacantes podrían secuestrar las cuentas de Office 365 para cifrar a cambio de un rescate los archivos almacenados en los servicios de SharePoint y OneDrive que las empresas utilizan para la colaboración, la gestión de documentos y el almacenamiento en la nube.

Un ataque de ransomware dirigido a los archivos de estos servicios podría tener graves consecuencias si no se dispone de copias de seguridad, haciendo que los propietarios y los grupos de trabajo no puedan acceder a datos importantes.

Trucos en la numeración de versiones

Los investigadores de la empresa de ciberseguridad Proofpoint señalan hoy (jueves 16 de junio) en un informe que el éxito del ataque se basa en el abuso de la función "Autoguardado", que crea copias de seguridad en la nube de las versiones antiguas de los archivos cuando los usuarios realizan ediciones.

El único requisito para cifrar los archivos de SharePoint y OneDrive es comprometer las cuentas de Office 365, lo que se hace fácilmente a través de phishing o aplicaciones OAuth maliciosas.

Después de secuestrar una cuenta, los atacantes pueden utilizar las API de Microsoft y los scripts de PowerShell para automatizar las acciones maliciosas en grandes listas de documentos.

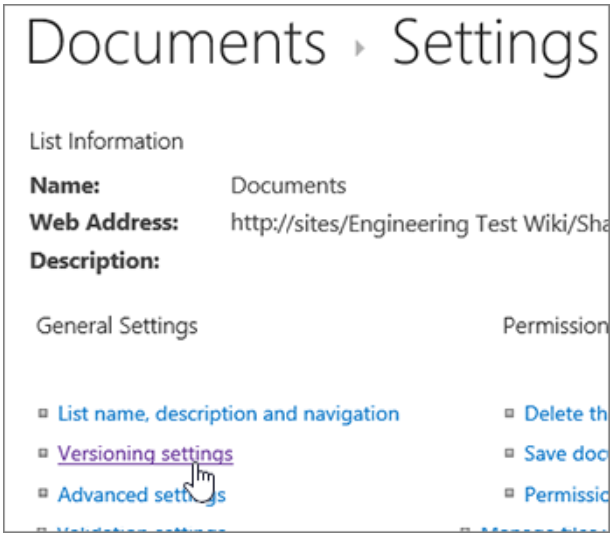

El truco para terminar la etapa de bloqueo de archivos más rápido y dificultar la recuperación es reducir el límite de numeración de versiones y cifrar todos los archivos que superen ese límite.

Esta tarea no requiere privilegios administrativos y puede realizarse desde cualquier cuenta secuestrada. Como ejemplo, los investigadores dicen que un adversario podría reducir el número de versiones de los archivos a "1" y cifrar los datos dos veces.

Con un límite de versión de archivo establecido en "1", cuando el atacante cifra o edita el archivo dos veces, el documento original ya no estará disponible a través de OneDrive y no podrá ser restaurado.

Una vez completado el cifrado de los documentos, los atacantes pueden pedir un rescate a la víctima a cambio de desbloquear los archivos.

Robar los documentos originales antes de cifrarlos para presionar más a la víctima bajo la amenaza de filtrar los datos, también es factible y puede resultar efectivo, especialmente si existen copias de seguridad.

La respuesta de Microsoft

Proofpoint informó a Microsoft de la posibilidad de abuso de la configuración de la numeración de versiones, pero el gigante tecnológico mantiene que esta capacidad de configuración es la funcionalidad prevista.

Por otra parte, Microsoft dijo a Proofpoint que en los casos de pérdida inesperada de datos como en el escenario de ataque anterior, los asistentes podrían ayudar con la recuperación hasta 14 días después del incidente. Sin embargo, Proofpoint informa de que intentó restaurar los archivos con ese método y no lo consiguió.

Para las organizaciones que podrían ser objetivo de estos ataques en la nube, las mejores prácticas de seguridad incluyen

- Utilizar la autenticación multifactor,

- Mantener copias de seguridad regulares,

- Buscar aplicaciones OAuth maliciosas y revocar tokens, y

- Añadir a la lista de respuesta a incidentes el "aumento de las versiones restaurables inmediatamente".