|

Ataques desconocidos están explotando activamente una vulnerabilidad de seguridad recientemente parcheada en el plugin Elementor Pro para WordPress. El fallo, descrito como un caso de control de acceso roto, afecta a las versiones 3.11.6 y anteriores. Los responsables del plugin lo solucionaron en la versión 3.11.7, publicada el 22 de marzo. |

"Se ha mejorado la seguridad del código en los componentes de WooCommerce", explica la empresa de Tel Aviv en las notas de la versión. Se calcula que el plugin se utiliza en más de 12 millones de sitios web.

La explotación con éxito del fallo de alta gravedad permite a un atacante autenticado completar una toma de control de un sitio de WordPress que tiene WooCommerce habilitado.

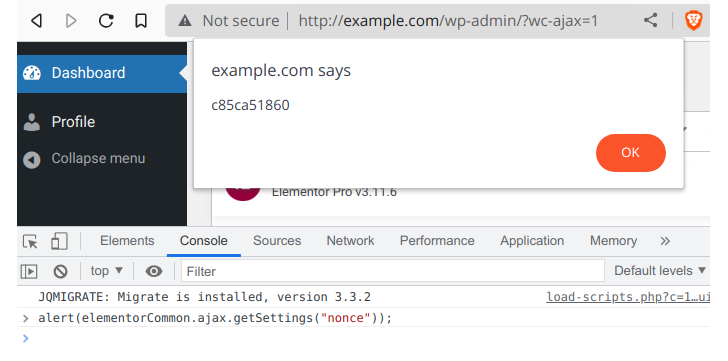

"Esto hace posible que un usuario malicioso active la página de registro (si está deshabilitada) y establezca el rol de usuario por defecto en administrador para que puedan crear una cuenta que instantáneamente tenga los privilegios de administrador", dijo Patchstack en una alerta del 30 de marzo de 2023.

"Después de esto, es probable que redirijan el sitio a otro dominio malicioso o suban un plugin malicioso o backdoor para explotar aún más el sitio".

El investigador de seguridad Jerome Bruandet, de NinTechNet, descubrió y notificó la vulnerabilidad el 18 de marzo de 2023.

Patchstack señaló además que la falla está siendo actualmente abusada en la naturaleza desde varias direcciones IP con la intención de cargar archivos PHP y ZIP arbitrarios.

Se recomienda a los usuarios del plugin Elementor Pro que actualicen a 3.11.7 o 3.12.0, que es la última versión, lo antes posible para mitigar las posibles amenazas.

El aviso llega más de un año después de que se descubriera que el plugin Essential Addons for Elementor contenía una vulnerabilidad crítica que podía dar lugar a la ejecución de código arbitrario en sitios web comprometidos.

La semana pasada, WordPress publicó actualizaciones automáticas para corregir otro error crítico en el plugin WooCommerce Payments que permitía a atacantes no autenticados obtener acceso de administrador a sitios vulnerables.

Fuente: https://thehackernews.com/2023/04/hackers-exploiting-wordpress-elementor.html