|

Cloudflare ha revelado este martes que ha actuado para evitar un ataque de denegación de servicio distribuido (DDoS) de 26 millones de peticiones por segundo (RPS) que ha batido un récord la semana pasada, convirtiéndose en el mayor ataque DDoS HTTPS detectado hasta la fecha. La empresa de seguridad y rendimiento web dijo que el ataque se dirigió contra un sitio web de un cliente no identificado que utilizaba su plan gratuito y que procedía de una "potente" red de bots de 5.067 dispositivos, en la que cada nodo generaba aproximadamente 5.200 RPS en su punto máximo. |

Cloudflare ha revelado este martes que ha actuado para evitar un ataque de denegación de servicio distribuido (DDoS) de 26 millones de peticiones por segundo (RPS) que ha batido un récord la semana pasada, convirtiéndose en el mayor ataque DDoS HTTPS detectado hasta la fecha.

La empresa de seguridad y rendimiento web dijo que el ataque se dirigió contra un sitio web de un cliente no identificado que utilizaba su plan gratuito y que procedía de una "potente" red de bots de 5.067 dispositivos, en la que cada nodo generaba aproximadamente 5.200 RPS en su punto máximo.

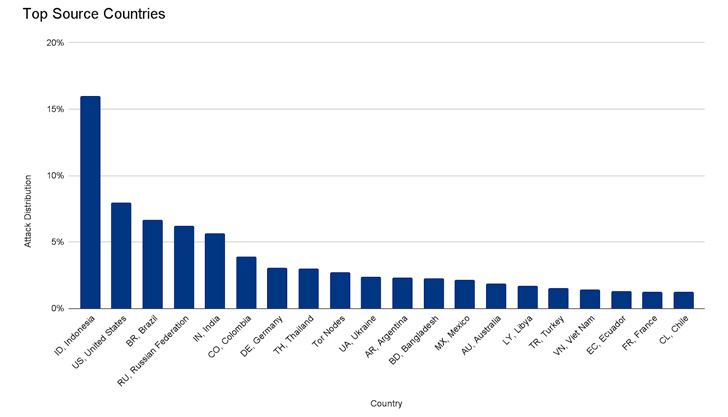

Se dice que la red de bots creó una avalancha de más de 212 millones de peticiones HTTPS en menos de 30 segundos desde más de 1.500 redes en 121 países, incluyendo Indonesia, Estados Unidos, Brasil, Rusia e India. Aproximadamente el 3% del ataque se produjo a través de nodos Tor.

El ataque "se originó principalmente en los proveedores de servicios en la nube, en contraposición a los proveedores de servicios de Internet residenciales, lo que indica el uso de máquinas virtuales secuestradas y potentes servidores para generar el ataque - en contraposición a los dispositivos mucho más débiles del Internet de las cosas (IoT)", dijo Omer Yoachimik de Cloudflare.

El ataque DDoS basado en HTTPS tiende a ser más caro desde el punto de vista computacional debido al mayor coste asociado al establecimiento de una conexión cifrada TLS segura.

Este es el segundo ataque DDoS HTTPS volumétrico que Cloudflare frustra en pocos meses. A finales de abril de 2022, dijo que evitó un ataque DDoS HTTPS de 15,3 millones de RPS dirigido a un cliente que operaba una plataforma de lanzamiento de criptomonedas.

Según el informe de tendencias de ataques DDoS de la empresa correspondiente al primer trimestre de 2022, los ataques DDoS volumétricos de más de 100 gigabits por segundo (gbps) aumentaron hasta un 645% de un trimestre a otro.

"Los ataques con altas tasas de bits intentan provocar un evento de denegación de servicio atascando el enlace de Internet, mientras que los ataques con altas tasas de paquetes intentan abrumar a los servidores, routers u otros aparatos de hardware en línea", dijeron los investigadores.

"En este caso, los paquetes se "caen", es decir, el dispositivo es incapaz de procesarlos. Para los usuarios, esto da lugar a interrupciones del servicio y a la denegación del mismo".

Fuente: https://thehackernews.com/2022/06/cloudflare-saw-record-breaking-ddos.html