|

Se ha observado una nueva campaña de malware que utiliza información confidencial robada de un banco como señuelo en correos electrónicos de phishing para lanzar un troyano de acceso remoto llamado BitRAT. Se cree que el delincuente desconocido secuestró la infraestructura informática de un banco cooperativo colombiano y utilizó la información para elaborar mensajes señuelo convincentes con el fin de inducir a las víctimas a abrir archivos adjuntos de Excel sospechosos. |

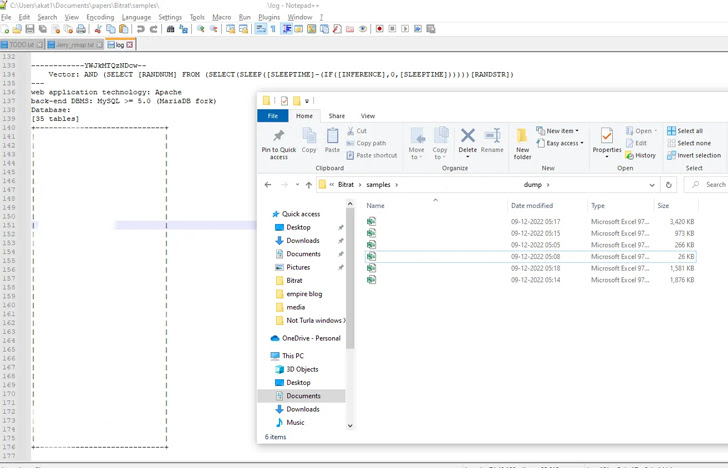

El descubrimiento proviene de la empresa de ciberseguridad Qualys, que encontró pruebas de un volcado de base de datos que comprende 418.777 registros que se dice han sido obtenidos mediante la explotación de fallos de inyección SQL.

Los datos filtrados incluyen números de cédula (documento nacional de identidad expedido a los ciudadanos colombianos), direcciones de correo electrónico, números de teléfono, nombres de clientes, registros de pagos, detalles salariales y direcciones, entre otros.

No hay indicios de que la información se haya compartido previamente en ningún foro de la darknet o la clear web, lo que sugiere que los propios atacantes accedieron a los datos de los clientes para montar los ataques de phishing.

El archivo Excel, que contiene los datos bancarios filtrados, también incluye una macro que se utiliza para descargar una carga DLL de segunda etapa, configurada para recuperar y ejecutar BitRAT en el host comprometido.

"Utiliza la biblioteca WinHTTP para descargar cargas útiles incrustadas BitRAT desde GitHub al directorio %temp%", dijo el investigador de Qualys Akshat Pradhan.

Creado a mediados de noviembre de 2022, el repositorio de GitHub se utiliza para alojar muestras ofuscadas del cargador de BitRAT que finalmente se descodifican y lanzan para completar las cadenas de infección.

BitRAT, un malware comercial disponible en foros clandestinos por sólo 20 dólares, incluye una amplia gama de funcionalidades para robar datos, recopilar credenciales, minar criptomonedas y descargar binarios adicionales.

"Las RAT comerciales han ido evolucionando su metodología para propagarse e infectar a sus víctimas", afirma Pradhan. "También han aumentado el uso de infraestructuras legítimas para alojar sus cargas útiles y los defensores deben tenerlo en cuenta".

Fuente: https://thehackernews.com/2023/01/hackers-using-stolen-bank-information.html